تُظهر أبحاث جديدة من جوجل أن أجهزة الكمبيوتر الكمومية قد تتطلب موارد أقل بكثير مما كان يُعتقد سابقًا لكسر التشفير الذي يؤمن سلاسل كتل العملات المشفرة.

تقدر أبحاث جوجل الجديدة، التي صدرت يوم الاثنين، أن جهاز كمبيوتر كمومي يمكنه اختراق التشفير الذي يحمي البيتكوين (BTC) والإيثيريوم (ETH) باستخدام أقل من 500,000 كيوبت مادي، بناءً على افتراضاتها الحالية حول قدرات الأجهزة. الكيوبت هو الوحدة الأساسية للكمبيوتر الكمومي.

قام الباحثون بتجميع دائرتين كموميتين للاختبار على جهاز كمبيوتر كمومي ذي صلة بالتشفير يستخدم كيوبتات فائقة التوصيل (CRQC)، مشيرين إلى أنه كان "تخفيضًا بمقدار 20 ضعفًا" في عدد الكيوبتات المطلوبة لكسر مشكلة اللوغاريتمات المنفصلة على المنحنى الإهليلجي 256 بت (ECDLP-256) المستخدمة على نطاق واسع في سلاسل كتل العملات المشفرة.

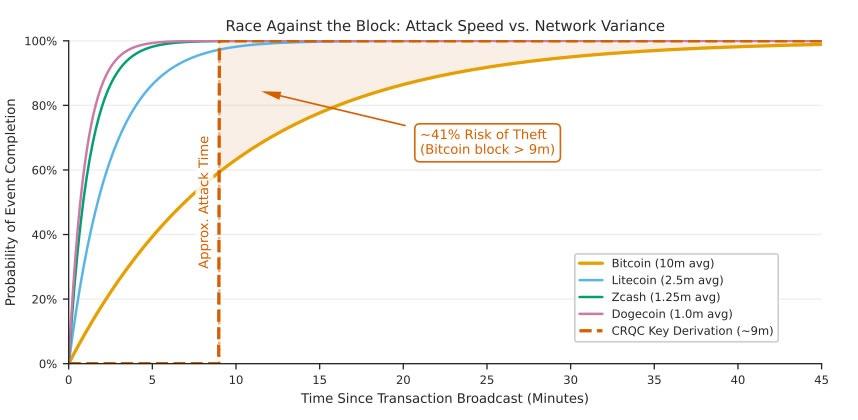

تشير الأبحاث إلى أنه في سيناريو نظري، يمكن لجهاز كمبيوتر كمومي كسر المفتاح الخاص للبيتكوين في أقل من تسع دقائق، مما يمنحه نافذة صغيرة لتنفيذ "هجوم أثناء الإنفاق" نظرًا لوقت الكتلة في البيتكوين الذي يبلغ 10 دقائق.

هجوم كمومي "أثناء الإنفاق" هو تهديد افتراضي مستقبلي حيث يتمكن جهاز كمبيوتر كمومي من فك تشفير مفتاح خاص من مفتاح عام مكشوف أثناء معاملة، مما يسمح للمهاجم بسرقة الأموال.

"يجب أن نقدر الوقت المطلوب لشن هجوم أثناء الإنفاق بدءًا من هذه الحالة المجهزة في اللحظة التي يتم فيها معرفة المفتاح العام ليكون تقريبًا إما 9 دقائق أو 12 دقيقة."

"لقد ارتفعت ثقتي بيوم Q بحلول عام 2032 بشكل كبير. في رأيي، هناك فرصة لا تقل عن 10% أن يستعيد جهاز كمبيوتر كمومي بحلول عام 2032 مفتاحًا خاصًا من مفتاح عام مكشوف،" قال جستن دريك، المؤلف المشارك والباحث في الإيثيريوم.

حذر الباحثون أيضًا من أن نموذج حساب الإيثيريوم "معرض هيكليًا لهجمات في حالة السكون،" مما يعني أنها لا تتطلب توقيتًا محددًا.

يستخدم هجوم "في حالة السكون" بالمثل مفتاحًا عامًا لاشتقاق مفتاح خاص باستخدام جهاز كمبيوتر كمومي، ولكن في هذه الحالة، لا توجد حاجة للقيام بذلك ضمن نافذة زمنية معينة.

في اللحظة التي يرسل فيها حساب إيثيريوم أول معاملة له على الإطلاق، يصبح مفتاحه العام مرئيًا بشكل دائم على البلوكتشين. يمكن للمهاجم الكمومي أن يأخذ وقته في اشتقاق المفتاح الخاص من أي مفتاح عام مكشوف.

وقالت الورقة البحثية: "هذا يؤدي إلى ضعف الحساب: تعرض منهجي لا مفر منه لا يمكن التخفيف منه بسلوك المستخدم، ما لم يتم الانتقال على مستوى البروتوكول إلى PQC [التشفير ما بعد الكمي]".

قدرت جوجل أن أغنى 1,000 حساب إيثيريوم مكشوف، والتي تحتوي على حوالي 20.5 مليون إيثيريوم، يمكن اختراقها في أقل من تسعة أيام.

ذات صلة: قد يصبح تأخر مقاومة البيتكوين للكم نقطة قوة للإيثيريوم: نيك كارتر

قال عملاق البحث إنه يريد زيادة الوعي بهذه المشكلة و"يقدم توصيات لمجتمع العملات المشفرة لتحسين الأمن والاستقرار قبل أن يصبح هذا ممكنًا."

أوصت جوجل بانتقال سلاسل الكتل إلى PQC الآن بدلاً من انتظار ظهور تهديدات حقيقية.

يوم الأربعاء، حددت جوجل عام 2029 موعدًا نهائيًا لهجرة التشفير ما بعد الكمي الخاص بها، محذرة من أن "الحدود الكمومية" قد تكون أقرب مما تبدو.

في اليوم التالي، قال رائد العملات المشفرة نيك كارتر إن تشفير المنحنى الإهليلجي على "وشك التقادم،" مضيفًا أن مطوري الإيثيريوم كانوا يعملون بالفعل على حلول بينما اتبع مطورو البيتكوين "نهجًا هو الأسوأ في فئته."

أصدرت مؤسسة الإيثيريوم خارطة طريقها ما بعد الكمية في فبراير، بينما قال المؤسس المشارك فيتاليك بوتيرين إنه يجب أن تتغير توقيعات المدققين وتخزين البيانات والحسابات والإثباتات للاستعداد للتهديدات الكمومية.

مجلة: لا أحد يعرف ما إذا كان التشفير الكمي الآمن سيعمل حقًا