Powszechna integracja asystentów AI, takich jak OpenClaw, wprowadza krytyczne zagrożenia bezpieczeństwa, które narażają użytkowników na nieautoryzowane działania, ujawnienie danych, kompromitacje systemu i opróżnione portfele kryptowalut, jak twierdzi firma zajmująca się cyberbezpieczeństwem CertiK.

OpenClaw to samodzielnie hostowany agent AI, który integruje się z platformami komunikacyjnymi, takimi jak WhatsApp, Slack i Telegram, i może autonomicznie wykonywać działania na komputerach użytkowników, takie jak zarządzanie pocztą e-mail, kalendarzami i plikami.

Szacuje się, że z platformy korzysta około 2 milionów aktywnych użytkowników miesięcznie, według Openclaw.vps. Badanie McKinsey z listopada ujawniło, że 62% ankietowanych stwierdziło, że ich organizacje już eksperymentują z agentami AI.

Jednak CertiK ostrzega, że stało się to „głównym wektorem ataku na łańcuch dostaw na dużą skalę”.

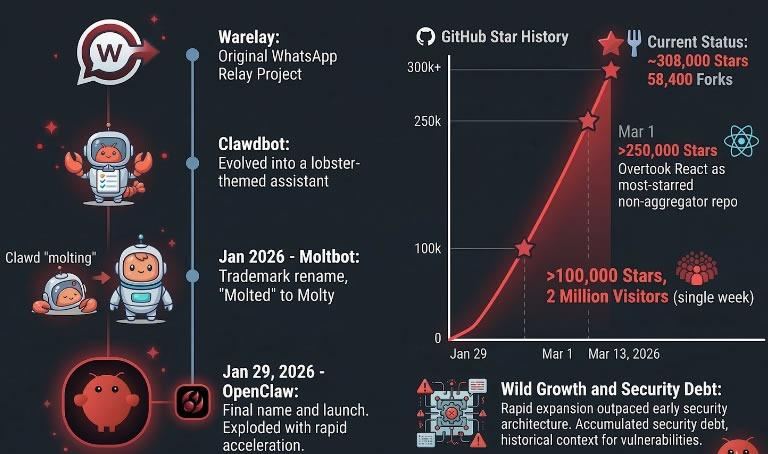

OpenClaw rozwinął się z projektu pobocznego o nazwie Clawdbot, uruchomionego w listopadzie 2025 roku, do ponad 300 000 gwiazdek GitHub – funkcji zakładki lub „polubienia” na platformie deweloperskiej, co sygnalizuje gwałtowny wzrost popularności, ale jednocześnie gromadzi poważny „dług bezpieczeństwa”, zauważył CertiK.

Jednak w ciągu kilku tygodni od uruchomienia Bitsight zidentyfikował 30 000 instancji OpenClaw wystawionych na internet, a badacze SecurityScorecard znaleźli 135 000 instancji w 82 krajach, z czego 15 200 było szczególnie podatnych na zdalne wykonanie kodu.

OpenClaw stał się również najbardziej „agresywnie analizowaną platformą agentów AI z punktu widzenia bezpieczeństwa”, gromadząc ponad 280 porad bezpieczeństwa GitHub (GitHub Security Advisories), 100 powszechnych luk i ekspozycji (CVE) oraz „szereg ataków na poziomie ekosystemu” od czasu jego uruchomienia w listopadzie, napisali badacze CertiK w raporcie udostępnionym Cointelegraph.

Ponieważ OpenClaw działa jako pomost między zewnętrznymi danymi wejściowymi a lokalnym wykonaniem systemu, „wprowadza klasyczne wektory ataku”, stwierdzili badacze.

Obejmują one przejęcie lokalnej bramy (local gateway hijacking), gdzie złośliwe strony internetowe lub ładunki mogłyby wykorzystać obecność agenta na lokalnej maszynie do wydobycia wrażliwych danych użytkownika lub wykonania nieautoryzowanych poleceń.

Powiązane: SlowMist wprowadza stos bezpieczeństwa Web3 dla autonomicznych agentów AI

CertiK ostrzega przed niebezpieczeństwami związanymi z wtyczkami, które mogą dodawać kanały, narzędzia, trasy HTTP, usługi i dostawców, podczas gdy złośliwe umiejętności mogą być instalowane z lokalnych źródeł lub rynków.

W przeciwieństwie do tradycyjnego złośliwego oprogramowania, „złośliwe umiejętności” mogą manipulować zachowaniem za pomocą języka naturalnego, opierając się konwencjonalnemu skanowaniu.

„Po uruchomieniu złośliwe oprogramowanie może wyfiltrować wrażliwe informacje, takie jak hasła i dane uwierzytelniające portfeli kryptowalut.”

Złośliwe tylne furtki (backdoory) mogą być również ukryte w legalnych, funkcjonalnych bazach kodu, „gdzie pobierają pozornie nieszkodliwe adresy URL, które ostatecznie dostarczają polecenia powłoki lub ładunki złośliwego oprogramowania”, dodali.

Badacze CertiK powiedzieli Cointelegraph, że atakujący strategicznie zasiali złośliwe umiejętności w różnych kategoriach wysokiej wartości, „w tym narzędzia dla Phantom, śledzące portfele, wyszukiwarki portfeli wewnętrznych, narzędzia Polymarket i integracje Google Workspace”.

„Zastosowali niezwykle szeroką sieć w ekosystemie kryptowalut, z głównym ładunkiem zaprojektowanym do jednoczesnego celowania w dużą liczbę portfeli w postaci rozszerzeń przeglądarki, takich jak MetaMask, Phantom, Trust Wallet, Coinbase Wallet, OKX Wallet i wiele innych”, powiedzieli.

Badacze dodali, że istniało „wyraźne nakładanie się metod działania z szerszym ekosystemem kradzieży kryptowalut, takich jak inżynieria społeczna, fałszywe przynęty użytkowe, kradzież danych uwierzytelniających, phishing ukierunkowany na portfele”.

„Wszystkie te zagrania są dobrze znane z playbooka drenażerów kryptowalut i widzieliśmy, że zostały tu użyte.

Założyciel OpenClaw, Peter Steinberg, który niedawno dołączył do OpenAI, powiedział, że pracują nad poprawą bezpieczeństwa OpenClaw.

"Coś, nad czym pracowaliśmy przez ostatnie dwa miesiące, to bezpieczeństwo. Więc pod tym względem sprawy wyglądają znacznie lepiej" — powiedział Steinberg na wydarzeniu "ClawCon" w poniedziałek w Tokio.

Na początku tego miesiąca firma zajmująca się cyberbezpieczeństwem OX Security zgłosiła kampanię phishingową, która wykorzystywała fałszywe posty na GitHubie i fałszywy token „CLAW” do zwabienia deweloperów OpenClaw do podłączania portfeli kryptowalut.

CertiK poradził zwykłym użytkownikom, „którzy nie są specjalistami ds. bezpieczeństwa, deweloperami ani doświadczonymi „geekami”, aby nie instalowali i nie używali OpenClaw od podstaw, ale czekali na „bardziej dojrzałe, zabezpieczone i łatwiejsze w zarządzaniu wersje”.

Firma zajmująca się cyberbezpieczeństwem SlowMist wprowadziła ramy bezpieczeństwa dla agentów AI na początku marca, przedstawiając je jako „cyfrową twierdzę” do obrony przed ryzykiem związanym z autonomicznymi systemami obsługującymi działania on-chain i aktywa cyfrowe.

Magazyn: Banki chcą prowadzić giełdy kryptowalut w Wietnamie, plan Boyaa na 70 mln USD w BTC: Asia Express